Gli HMI, essendo al centro dell’interazione tra l’uomo e le macchine in ambienti industriali, medici, di trasporto e di gestione energetica, affrontano delle sfide uniche in termini di sicurezza. Specialmente quando utilizzati in applicazioni critiche, diventando gli obiettivi principali dei cyber criminali. La crescente complessità e sofisticazione delle minacce cyber sollevano questioni urgenti riguardo la sicurezza dei dati critici gestiti dagli HMI.

Perché la Sicurezza negli HMI?

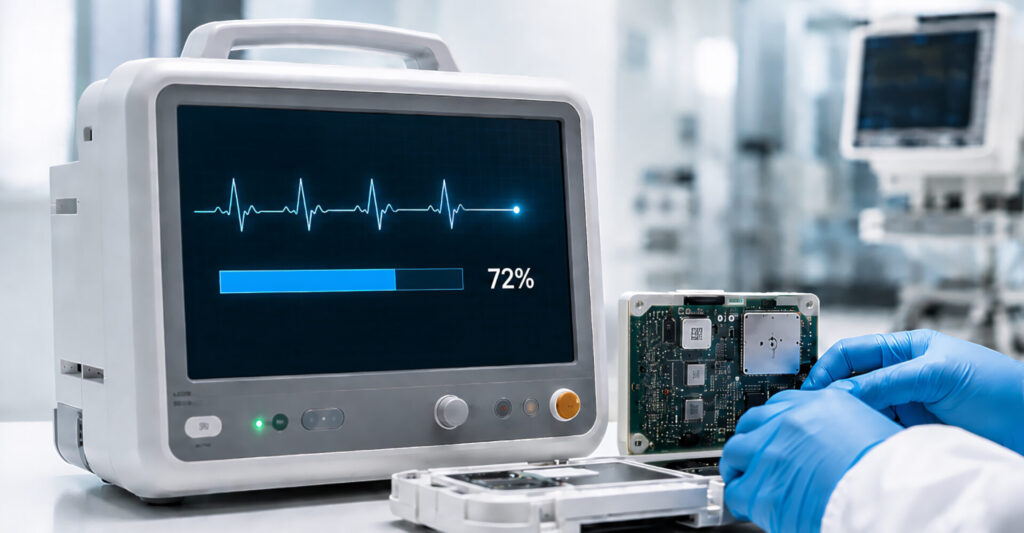

Gli HMI rappresentano il punto di contatto tra gli operatori umani e le macchine, fornendo un’interfaccia visuale per il monitoraggio e il controllo di processi complessi.

In ambito industriale, tra le varie soluzioni SCADA, l’HMI rappresenta un elemento di interesse per gli aggressori. Per quale motivo? L’HMI funge da hub centralizzato per la gestione delle infrastrutture critiche. Quindi, se un aggressore riuscisse a compromettere un’interfaccia HMI, ipoteticamente, potrebbe ottenere pieno accesso all’infrastruttura.

Ogni settore presenta specifiche vulnerabilità: dagli attacchi mirati per il sabotaggio di interi processi industriali, al furto di dati sensibili nel settore sanitario.

Ma cosa succede se gli attacchi non mirassero alla distruzione, ma al furto silenzioso di informazioni o alla disabilitazione di sistemi di allerta? Anche nel caso in cui gli aggressori decidessero di non interferire con l’esecuzione delle operazioni, potrebbero comunque sfruttare l’HMI per raccogliere informazioni su un sistema o disattivare gli allarmi e le notifiche per gli operatori di eventuali errori.

Da qui nasce la necessità di implementare solide misure di sicurezza.

Principi fondamentali Cybersecurity HMI

La sicurezza degli HMI si basa sui principi fondamentali di confidenzialità, integrità e disponibilità dei dati. È essenziale adottare un approccio proattivo nella valutazione dei rischi e nella gestione delle vulnerabilità, identificando le potenziali minacce e applicando misure di mitigazione adeguate.

Fino a poco tempo fa, le reti industriali erano isolate con l’air gapping, una barriera invalicabile che impedisce agli aggressori di raggiungerla. Tuttavia, l’air gapping non è più una soluzione praticabile, dato che tendenze come l’IIoT (Industrial Internet of Things) e l’Industria 4.0 spingono le organizzazioni ad aumentare l’interconnessione dei vari sistemi. Questo “nuovo” approccio favorisce un maggior numero di connessioni tra i processi fisici e Internet, ma allo stesso tempo espone gli ambienti operativi, precedentemente isolati, a molteplici minacce informatiche e attacchi.

Il mondo della cybersecurity è in continua espansione, rendendo molto spesso necessario lo studio di soluzioni fatte su misura per un determinato contesto.

Strategie di Protezione dei Dati

Implementare robusti meccanismi di autenticazione e autorizzazione, insieme alla cifratura dei dati, diventa cruciale. Ma non è sufficiente. La revisione periodica delle politiche di sicurezza, l’aggiornamento dei sistemi e la formazione degli utenti sulla sicurezza informatica formano il cuore di una strategia difensiva efficace, coadiuvata da firewall dedicati e sistemi IDS/IPS appositamente configurati per gli ambienti HMI.

Ogni fornitore di tecnologia operativa (OT) utilizza una implementazione proprietaria dello standard IEC-61131 per i controller logici programmabili. Ma queste implementazioni sono raramente documentate, rendendo difficile monitorare attività critiche. Dato che l’obiettivo della maggior parte degli attacchi cyber agli ICS è quello di causare interruzioni operative o danni fisici, l’aggressore potrebbe tentare di cambiare il modo in cui viene eseguito il processo. Sebbene un insieme predefinito di parametri di processo possa essere modificato tramite applicazioni HMI/SCADA, la logica mantenuta sul controller definisce il flusso del processo e le sue restrizioni. Pertanto, modificare la logica del controller è il modo più semplice e di successo per provocare tali cambiamenti.

Contrariamente a quanto comunemente si crede, questo non è difficile. Una volta all’interno della rete, un aggressore può facilmente caricare un software malevolo su un controller industriale o cambiarne la configurazione. Dato che gli aggressori eseguono queste azioni utilizzando protocolli proprietari e specifici del fornitore, non esiste un modo standardizzato per monitorare le attività del livello di controllo. Di conseguenza, le modifiche apportate da un aggressore (o anche quelle dovute a errori umani) possono passare inosservate fino a quando non si verificano danni.

Di fronte alla progettazione specifica delle reti OT e alla loro intrinseca mancanza di controlli di sicurezza di base, quali strade possiamo percorrere?

Un buon isolamento di rete la segmentazione e la virtualizzazione emergono come soluzioni, riducendo le vie di attacco e l’area di superficie esposta ai rischi. Inoltre, l’integrazione dell’intelligenza artificiale e del machine learning per il monitoraggio delle attività di rete apre nuove frontiere nella rilevazione di comportamenti anomali, accelerando la risposta agli incidenti di sicurezza.

Prospettive Future e Sviluppi

Mentre esploriamo le prospettive future, non possiamo ignorare l’evoluzione continua della sicurezza degli HMI. L’emergere di tecnologie come la blockchain e le soluzioni di identità digitale promette di rafforzare la protezione dei dati. Ma quale sarà il ruolo della standardizzazione e della collaborazione internazionale nel forgiare un quadro di sicurezza coerente ed efficace per affrontare le sfide imminenti? Forse è ancora presto per dirlo.

Casi Studio e Best Practices

L’analisi di casi studio su violazioni della sicurezza in sistemi HMI illustra le metodologie di attacco più comuni e le strategie di difesa adottate. Queste esperienze sul campo offrono preziose lezioni apprese e guidano l’elaborazione di best practices, incluse le raccomandazioni fornite da enti normativi internazionali e organizzazioni di settore.

Ad esempio, una recente analisi delle vulnerabilità SCADA/HMI mostra che problemi come la corruzione della memoria, la gestione delle credenziali, la mancanza di autenticazione/autorizzazione e le configurazioni non sicure sono molto comuni e richiedono un’attenzione particolare

Conclusione

Alla luce di questi pensieri, diventa evidente che la sicurezza dei sistemi HMI richiede un impegno costante e l’adozione di strategie e tecnologie innovative. I professionisti del settore devono non solo rimanere al passo con le minacce in evoluzione ma anche anticiparle, proteggendo così le infrastrutture critiche dal panorama in continua mutazione degli attacchi cyber. La nostra resilienza in questo ambito sarà determinante per il futuro della sicurezza industriale e oltre.